记一次某测试系统的水平越权

免责声明:

本次测试过程完全在本地或授权环境中进行,仅供学习、参考与技术讨论使用。严禁将本文中描述的方法和技术用于任何非法途径。

本文中提及的所有漏洞已提交并得到修复。读者如有进行类似测试或其他行为,应确保所有操作均在合法和授权的范围内进行。

若读者因使用本文中的内容而进行任何危害网络安全的行为,后果自负,与原作者无关。

本文为原创内容,未经授权,严禁转载、复制或引用。若需转载或引用,请联系原作者获取授权。

前几天接的一个gov测试站,要求交一个高危。

压力瞬间就大了,毕竟之前都是水的垃圾洞,不绕弯子直接高潮部分。

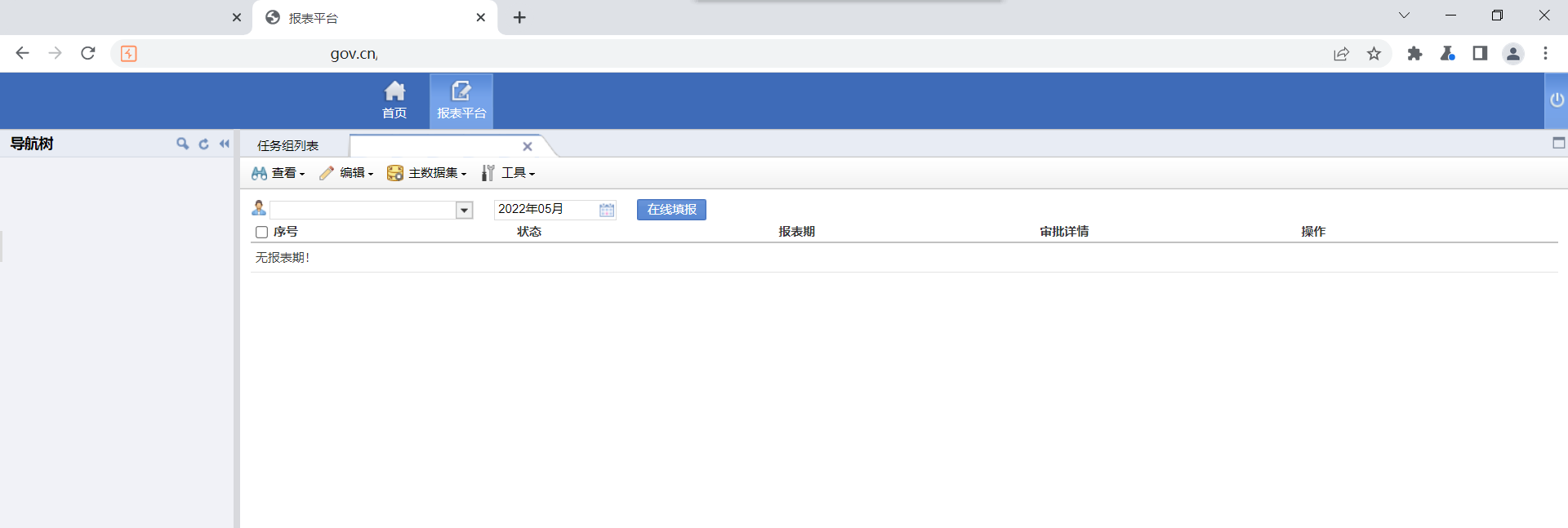

有提供测试账号,直接登陆进来看看有什么应用模块

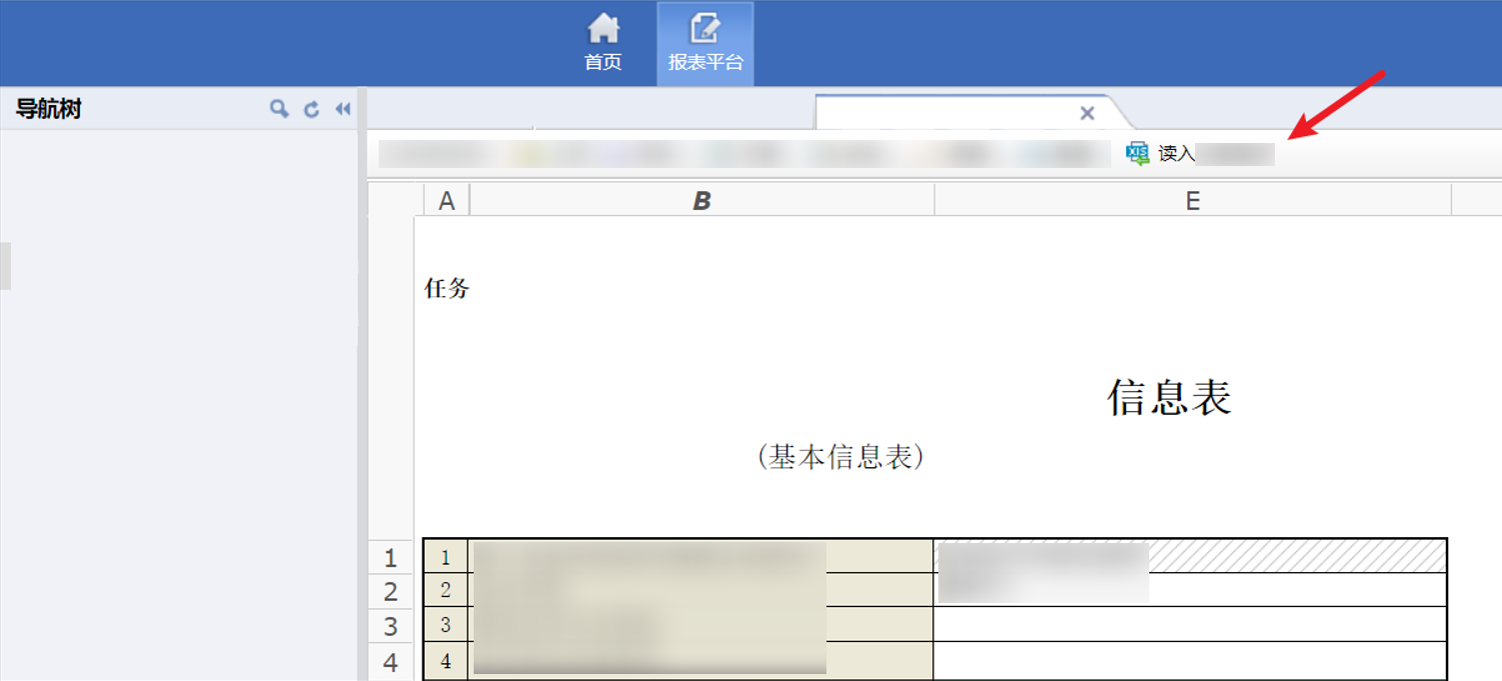

开局一张图,把视线放在「在线填报」,点进来是这样的,看到一处「读入数据」。

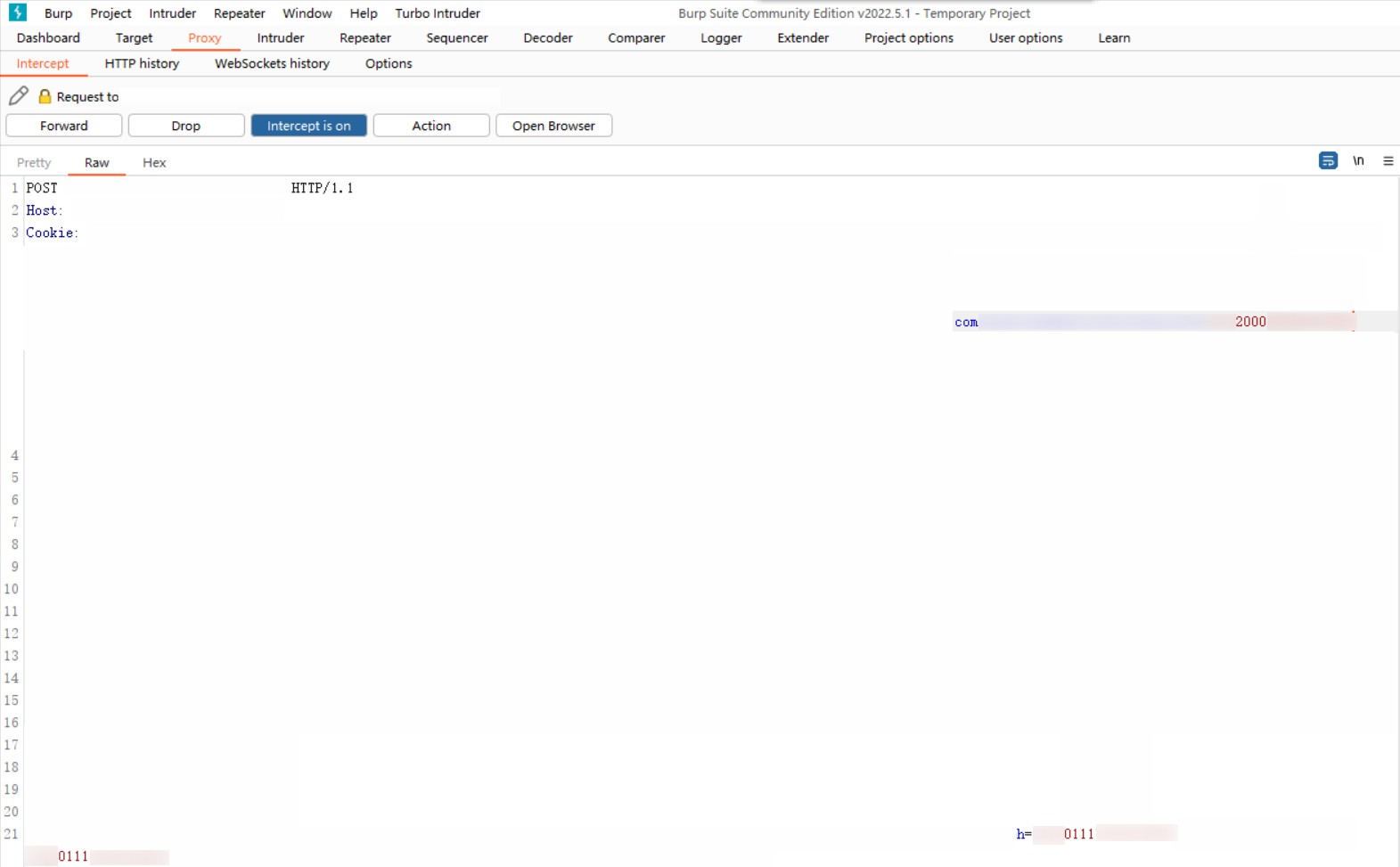

祭出神器BurpSuite抓包看看有没有什么好东西,确实有

右上角是已经替换的ID,下面两个是原始ID。

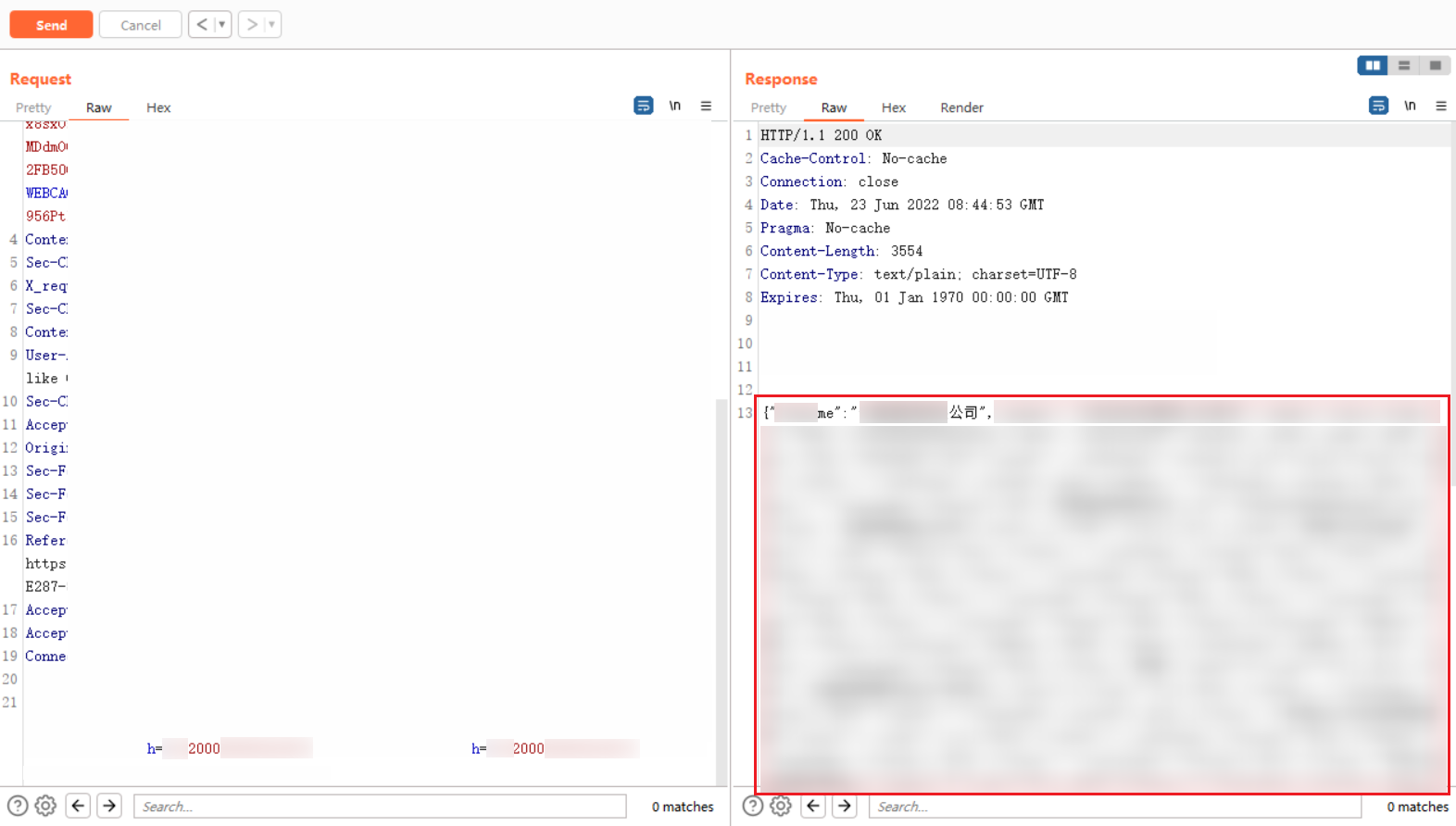

Ctrl+R发到Repeater模块,发包。高危这不就来了吗

完工交洞😎