Mcp_Kali:让AI驾驭Kali,开启下一代渗透测试

奇技淫巧渗透测试开发项目

本次测试全部在本地或授权环境中进行,内容仅用于学习、技术参考与交流讨论。严禁将本文所述方法或技术用于任何非法用途。

文中提及的所有漏洞均已上报并完成修复。若读者进行类似测试,务必确保所有操作在合法、合规且获得授权的前提下进行。

如有读者因使用本文内容从事危害网络安全的行为,相关后果由其自行承担,原作者不承担任何责任。

本文为原创内容,未经授权,禁止任何形式的转载、复制或引用。如需使用,请联系作者获取授权。

📌 项目简介

我不是在写代码,我是在造一把钥匙

Mcp_Kali 是一个将 MCP(Model Context Protocol) 与 Kali Linux 融合的自动化渗透测试引擎。

它让 AI 不再是被动的代码生成器,而是可以亲自操刀,实时对目标进行信息收集、漏洞扫描和攻击执行。

你不需要手动打开终端,不需要切换 SSH 会话,AI 就能帮你搞定。

🚀 能做什么?

- 远程渗透测试:直接让 AI 下发命令到 Kali,对目标进行信息收集、扫描、爆破。

- 持久化会话:SSH 会话自动保活,断线自动重连。

- 全流程记录:所有命令、输出、错误一网打尽,写进黑匣子日志。

- 安全防护:简单的命令注入防护,防止“一锅端”误操作。

🛠 如何使用?

1️⃣ 下载Mcp_Kali.py

2️⃣ 配置 Kali SSH 信息

在 .env 或环境变量中设置 SSH 密码(避免明文写在代码里):

export KALI_SSH_PASSWORD="你的Kali密码"

默认连接信息:

- IP:

10.211.55.10 - 端口:

22 - 用户:

root

你可以在脚本中修改:

KALI_HOST = "Kali服务器地址"

KALI_PORT = 22

KALI_USER = "root"

KALI_PASS = os.getenv("KALI_SSH_PASSWORD") # 建议从环境变量获取,提升安全性

3️⃣ 配置MCP服务器

以Cherry Studio为例

-

打开 「设置」 → 「MCP 服务器」 → 「编辑 JSON」

-

填入以下配置(路径记得改成你的

Mcp_Kali.py所在目录):

{

"mcpServers": {

"kali": {

"isActive": true,

"command": "mcp",

"args": [

"run",

"目录/Mcp_Kali.py"

]

}

}

}

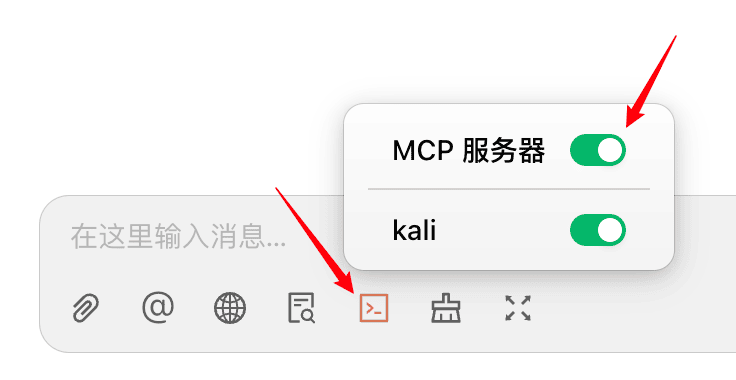

- 保存后,在 「助手」 页面启用对应的 MCP 服务器。

- 现在你就可以直接和 AI 对话,让它远程操控 Kali,执行各种渗透测试任务了。