iOS抓包新技巧:通过配置代理绕过VPN检测

本次测试全部在本地或授权环境中进行,内容仅用于学习、技术参考与交流讨论。严禁将本文所述方法或技术用于任何非法用途。

文中提及的所有漏洞均已上报并完成修复。若读者进行类似测试,务必确保所有操作在合法、合规且获得授权的前提下进行。

如有读者因使用本文内容从事危害网络安全的行为,相关后果由其自行承担,原作者不承担任何责任。

本文为原创内容,未经授权,禁止任何形式的转载、复制或引用。如需使用,请联系作者获取授权。

通过在本机上配置Charles代理,并结合OpenWRT或类似工具配置路由器代理,从而实现绕过VPN检测并顺利抓取iOS设备的流量。

步骤一:在本机上设置Charles并开启SOCKS5代理

首先,你需要在本机上配置Charles代理工具。在本文中,我们将假设本机的IP地址为192.168.1.100,并为Charles设置SOCKS5代理。

打开Charles

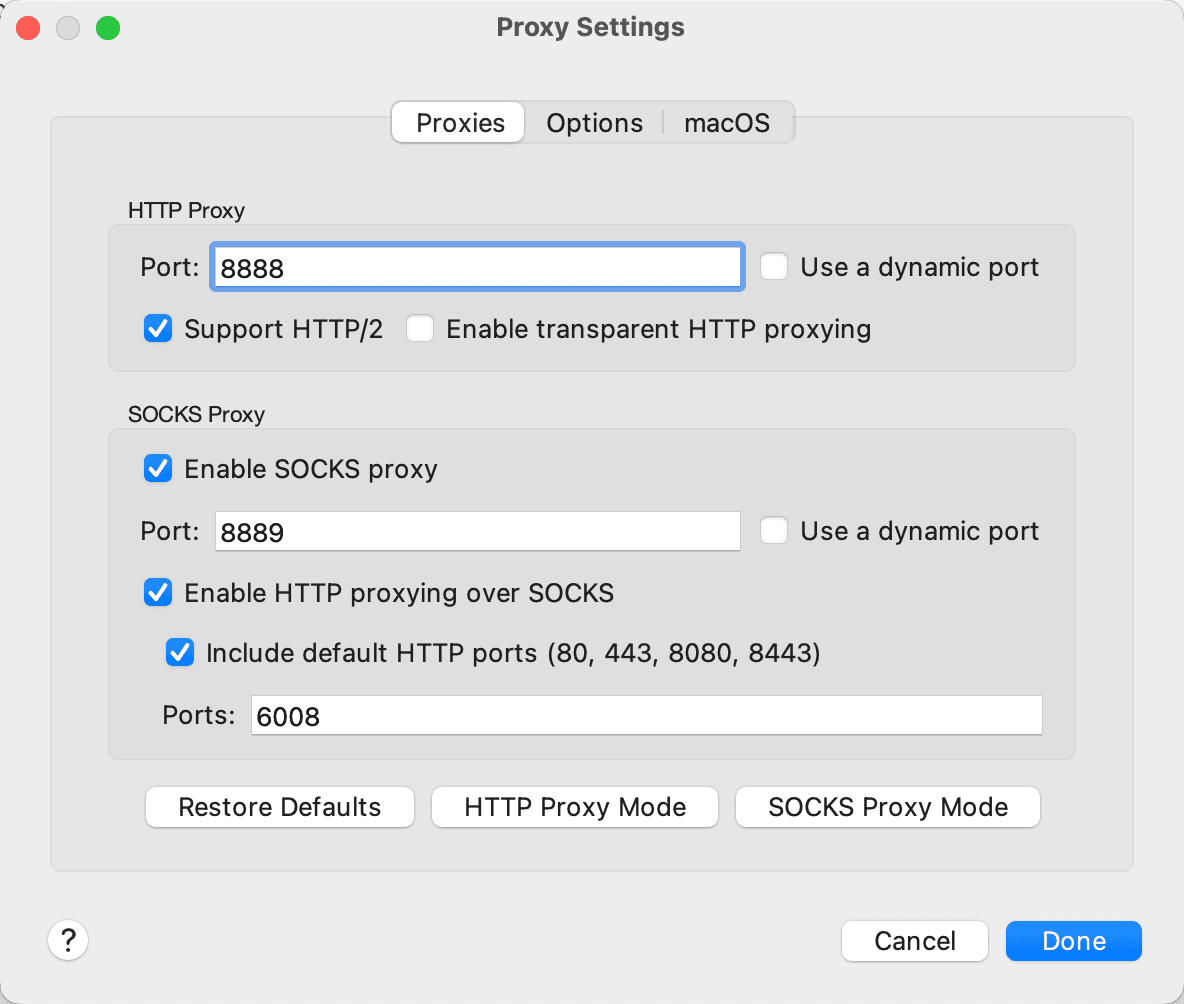

启动Charles后,进入菜单栏选择Proxy > Proxy Settings。

配置SOCKS5代理

在Proxy Settings窗口中,勾选“Enable SOCKS Proxy”,并将监听端口设置为8889。确保192.168.1.100是你的本机IP地址。

步骤二:在OpenWRT或路由器中配置代理

将在OpenWRT或其他支持流量转发的路由器中配置代理,让手机的流量通过本机的Charles代理转发。

安装Passwall等代理工具

在OpenWRT路由器中安装Passwall等代理工具,确保路由器支持流量转发。

配置代理设置

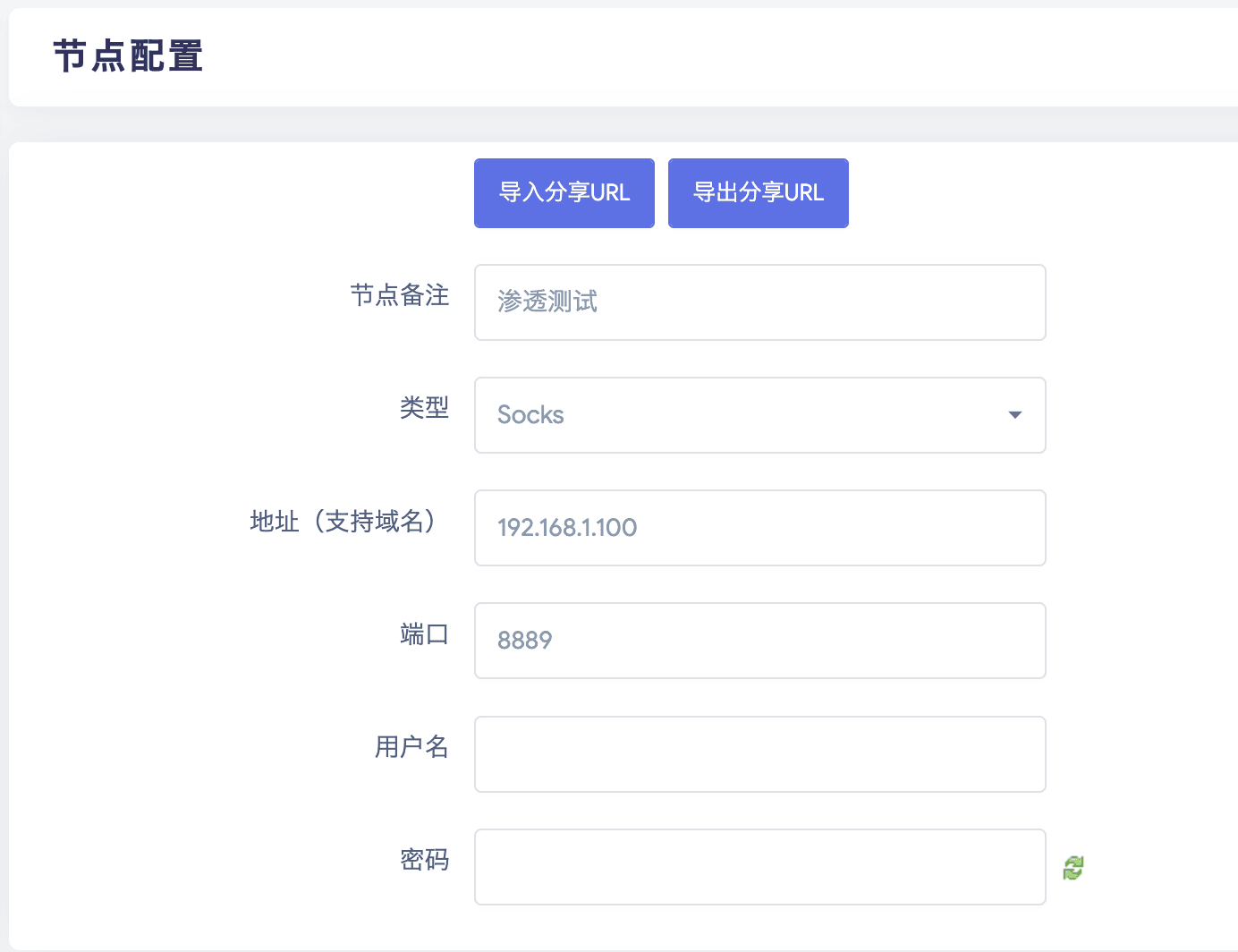

打开Passwall,在「节点列表」中进行添加,设置Socks代理服务器为192.168.1.100,端口为8889。

配置流量转发

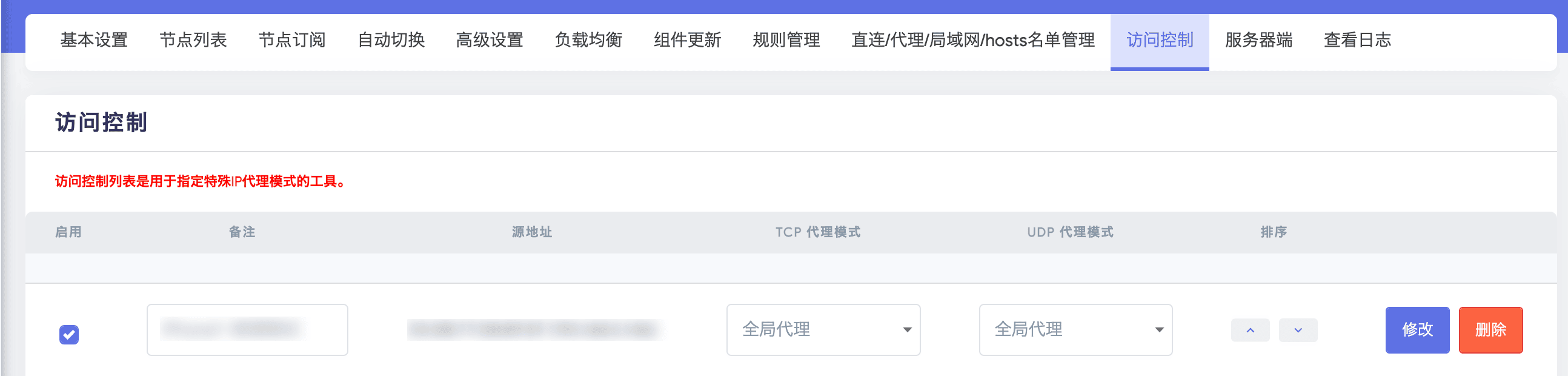

在「访问控制」中进行添加,将手机连接的Wi-Fi流量都通过该代理转发。 配置内容 TCP 代理模式:全局代理 UDP 代理模式:全局代理 TCP不转发端口:不使用 UDP不转发端口:不使用 TCP转发端口:所有 UDP转发端口:所有 TCP节点:Socks:[渗透测试] UDP节点:与TCP节点相同

步骤三:在手机上配置Wi-Fi并测试抓包

iOS设备上配置Wi-Fi,并确保其流量通过刚才设置的代理。

连接Wi-Fi

在手机的Wi-Fi设置中选择与路由器连接的网络,并确保Wi-Fi的流量通过你刚才配置的代理转发。

测试抓包

启动Charles并开始抓包。你应该能够看到手机的网络请求通过Charles代理抓取,而VPN检测应该已经被绕过。